🌐 Enumeración de Subdominios

La enumeración de subdominios es una fase crítica en la recopilación de información previa. Identificar subdominios puede revelar servicios olvidados, entornos de prueba, paneles de administración o aplicaciones mal configuradas.

🧭 Tipos de Enumeración

🔍 Pasiva – Sin interactuar directamente con el objetivo

Busca información en fuentes públicas (motores de búsqueda, registros DNS, certificados SSL, leaks).

🛠️ Herramientas pasivas:

-

Phonebook.cz – Búsqueda en leaks DNS

-

Intelx.io – Indexa datos filtrados, certificados, documentos

-

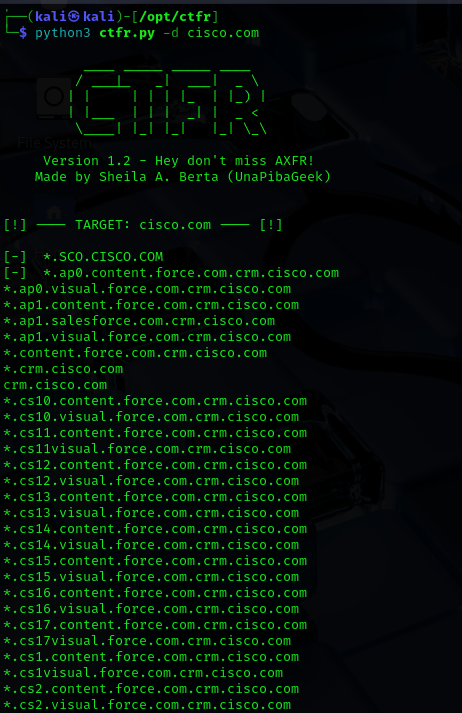

CTFR – Busca subdominios en certificados SSL/TLS

📸

-

Sublist3r – Enumeración pasiva rápida desde motores como Google, Bing, etc.

⚙️ Activa – Fuzzing y fuerza bruta

Envía solicitudes directas para probar posibles subdominios.

🛠️ Herramientas activas:

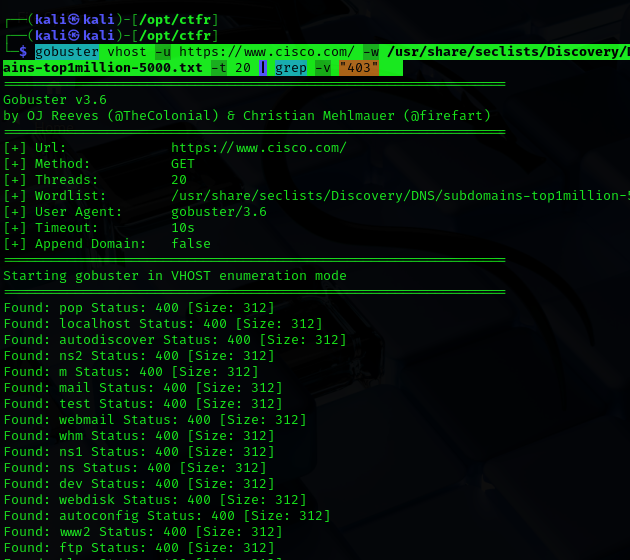

gobuster vhost -u https://www.cisco.com/ -w /usr/share/seclists/Discovery/DNS/subdomains-top1million-5000.txt -t 20 | grep -v "403"

📸

- Wfuzz (Herramienta activa): https://github.com/xmendez/wfuzz

wfuzz -c -t 20 --hc=403 -z file,/usr/share/seclists/Discovery/DNS/subdomains-top1million-110000.txt \ -H "Host: FUZZ.cisco.com" \ https://www.cisco.com/

-

Sublist3r (Herramienta pasiva): https://github.com/huntergregal/Sublist3r

-

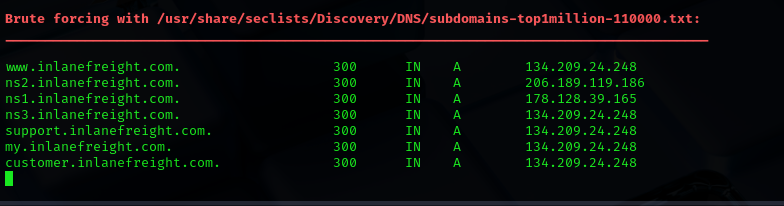

🧠 dnsenum (activa + pasiva)

dnsenum --enum inlanefreight.com -f /usr/share/seclists/Discovery/DNS/subdomains-top1million-110000.txt -r

🧠 Consejos

-

Combina técnicas pasivas y activas para obtener una visión más completa.

-

Utiliza listas actualizadas (como Seclists) para mejorar los resultados.

-

Cuidado con falsos positivos (403, redirecciones).

-

Revisa headers y respuestas HTTP: pueden delatar entornos internos.