🧬 Web Fingerprinting — Identificación de Tecnologías Web

Identificar las tecnologías que utiliza una página web (lenguaje, framework, CMS, servidor, base de datos, etc.) es clave para el reconocimiento y análisis de superficie de ataque.

🔧 Herramientas recomendadas

🛠️ WhatWeb (CLI)

Detecta:

-

⚙️ Frameworks (Django, Laravel…)

-

🧱 CMS (WordPress, Joomla…)

-

🌐 Servidores (Apache, Nginx…)

-

💻 Lenguajes (PHP, ASP.NET…)

-

🕵️ Plugins, cookies, analytics, etc.

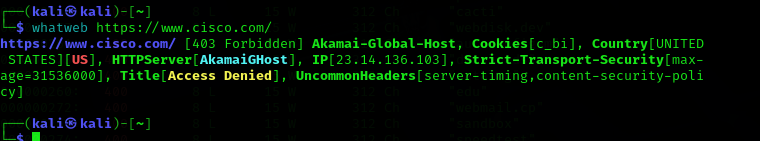

whatweb http://example.com

📸 Ejemplo de salida:

🧩 Wappalyzer (GUI)

-

Extensión para navegadores (Chrome, Firefox, Edge)

-

🔍 Muestra tecnologías usadas de forma visual

-

⚡ Rápida y sin necesidad de terminal

📸 Captura ejemplo:

📬 Agarrando pancartas (banner grabbing)

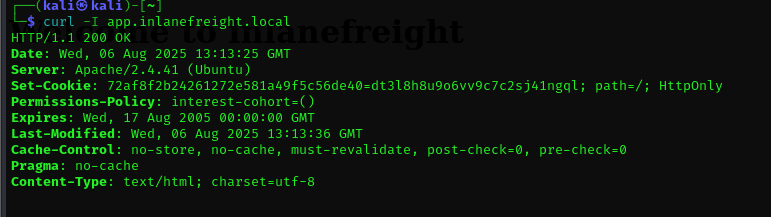

Recopilar información de cabeceras HTTP:

curl -I inlanefreight.com

📦 Resultado:

Vemos la versión de Apache

🛡️ WAF Detection con wafw00f

pip3 install git+https://github.com/EnableSecurity/wafw00f

wafw00f inlanefreight.com

📍 Resultado:

[+] The site https://inlanefreight.com is behind Wordfence (Defiant) WAF.

🔐 Protegido por Wordfence Web Application Firewall

🧰 Fingerprinting con Nikto

Instalación (si no lo tienes):

sudo apt update && sudo apt install -y perl

git clone https://github.com/sullo/nikto

cd nikto/program

chmod +x ./nikto.pl

🕵️ Escaneo de fingerprinting:

nikto -h app.inlanefreight.local -Tuning b