Seguridad en Windows - Fundamentos y Mecanismos de Protección

📌 Introducción

- ⚠️ Windows tiene una gran superficie de ataque por sus múltiples aplicaciones, funciones y configuraciones.

- 🐞 Muchas funciones integradas han sido explotadas mediante vulnerabilidades locales y remotas.

- 🛡️ Microsoft ha mejorado la seguridad añadiendo funciones de defensa, detección y endurecimiento del sistema.

- 🎯 El modelo de seguridad busca minimizar accesos no autorizados y dificultar el trabajo de atacantes y malware.

🆔 Identificador de seguridad (SID)

- Cada entidad de seguridad (usuario, proceso, equipo) tiene un SID único.

- Incluso si dos usuarios parecen iguales, Windows los diferencia por su SID.

- El SID se almacena en la base de datos de seguridad y se incluye en los tokens de acceso.

📌 Estructura de un SID

(SID)-(revision level)-(identifier-authority)-(subauthority1)-(subauthority2)-(RID)

| Número | Significado | Descripción |

|---|---|---|

| S | SID | Identifica la cadena como un SID. |

| 1 | Nivel de revisión | Siempre ha sido 1. |

| 5 | Autoridad identificadora | 48 bits que indican quién creó el SID. |

| 21 | Subautoridad1 | Identifica la relación/grupo del usuario con la autoridad. |

| 674899381-4069889467-2080702030 | Subautoridad2 | Identifica el equipo o dominio que creó el SID. |

| 1002 | RID | Diferencia un usuario de otro (normal, admin, invitado, etc). |

Ejemplo:

whoami /user

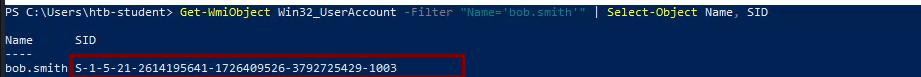

o de otro usuario

Get-WmiObject Win32_UserAccount -Filter "Name='bob.smith'" | Select-Object Name, SID

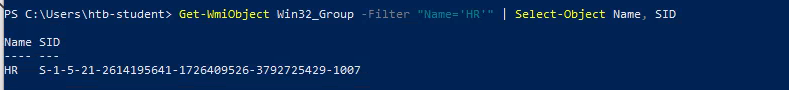

o un grupo

Get-WmiObject Win32_Group -Filter "Name='HR'" | Select-Object Name, SID

📚 SAM, ACL y Tokens de acceso

-

🔐 SAM: Administra cuentas y sus derechos.

-

📝 ACL (Listas de Control de Acceso) contienen ACE (Entradas de Control de Acceso) → definen qué usuarios o procesos pueden acceder a recursos.

-

🔄 Tipos de ACL:

-

DACL: Control discrecional de acceso.

-

SACL: Auditoría del sistema.

-

-

🎟️ Cada proceso/hilo pasa por autorización mediante un token de acceso validado por la LSA (Local Security Authority).

-

Los tokens incluyen: SID, permisos y datos de seguridad.

👤 Control de cuentas de usuario (UAC)

-

✋ Evita que malware ejecute procesos dañinos sin consentimiento.

-

🔑 Usa el modo de aprobación de administrador para bloquear instalaciones/cambios en todo el sistema.

-

🪟 Cuando un usuario estándar intenta instalar algo, UAC solicita credenciales de administrador.

-

🚫 Scripts o binarios maliciosos se bloquean hasta confirmación del usuario.

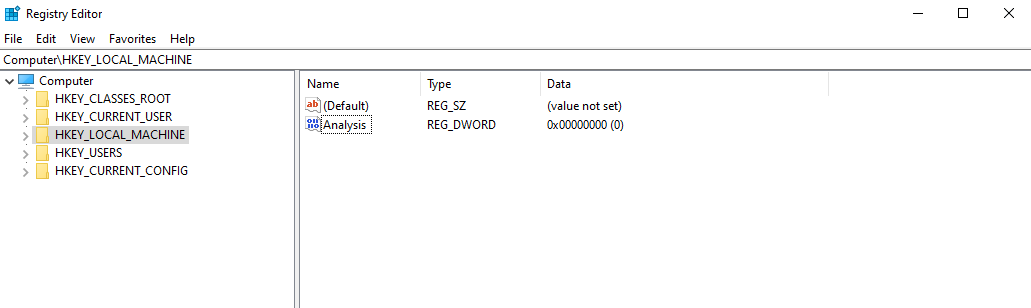

🗂️ Registro de Windows

-

📂 Base de datos jerárquica con configuraciones del sistema y aplicaciones.

-

🖊️ Se edita con

regedit. -

🌳 Estructura en claves raíz (HKEY) → subclaves → valores.

📌 Tipos de valores comunes:

| Valor | Descripción |

|---|---|

| 🔢 REG_DWORD | Número de 32 bits. |

| 🔢 REG_QWORD | Número de 64 bits. |

| 🔠 REG_SZ | Cadena terminada en nulo. |

| 🌱 REG_EXPAND_SZ | Cadena con variables de entorno. |

| 📜 REG_MULTI_SZ | Secuencia de cadenas múltiples. |

| ⚙️ REG_BINARY | Datos binarios. |

📌 Rutas importantes:

-

Archivos del registro:

C:\Windows\System32\Config\ -

Registro de usuario:

C:\Users\<USERNAME>\Ntuser.dat

🔄 Claves de inicio automático

-

Permiten ejecutar programas al inicio del sistema o al inicio de sesión de un usuario.

-

Claves:

-

🖥️

HKLM\Software\Microsoft\Windows\CurrentVersion\Run -

👤

HKCU\Software\Microsoft\Windows\CurrentVersion\Run -

🖥️

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce -

👤

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce

-

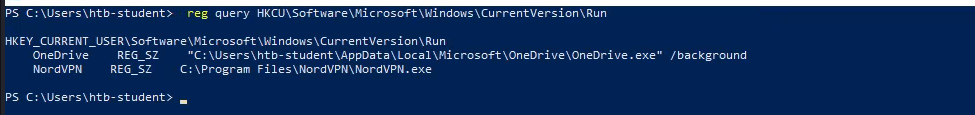

Ejemplo:

reg query HKCU\Software\Microsoft\Windows\CurrentVersion\Run

📋 Lista blanca y AppLocker

-

✅ Lista blanca = Solo aplicaciones aprobadas pueden ejecutarse.

-

❌ Lista negra = Bloquea apps no deseadas, permite todo lo demás.

-

🛠️ AppLocker (desde Windows 7): Controla qué ejecutables, DLL, scripts, instaladores y apps pueden correr.

-

📌 Reglas basadas en:

-

Firma digital (editor).

-

Nombre/versión del producto.

-

Ruta del archivo.

-

Hash.

-

-

👥 Se aplican a usuarios o grupos de seguridad.

-

🔍 Puede usarse en modo auditoría antes de aplicarse completamente.

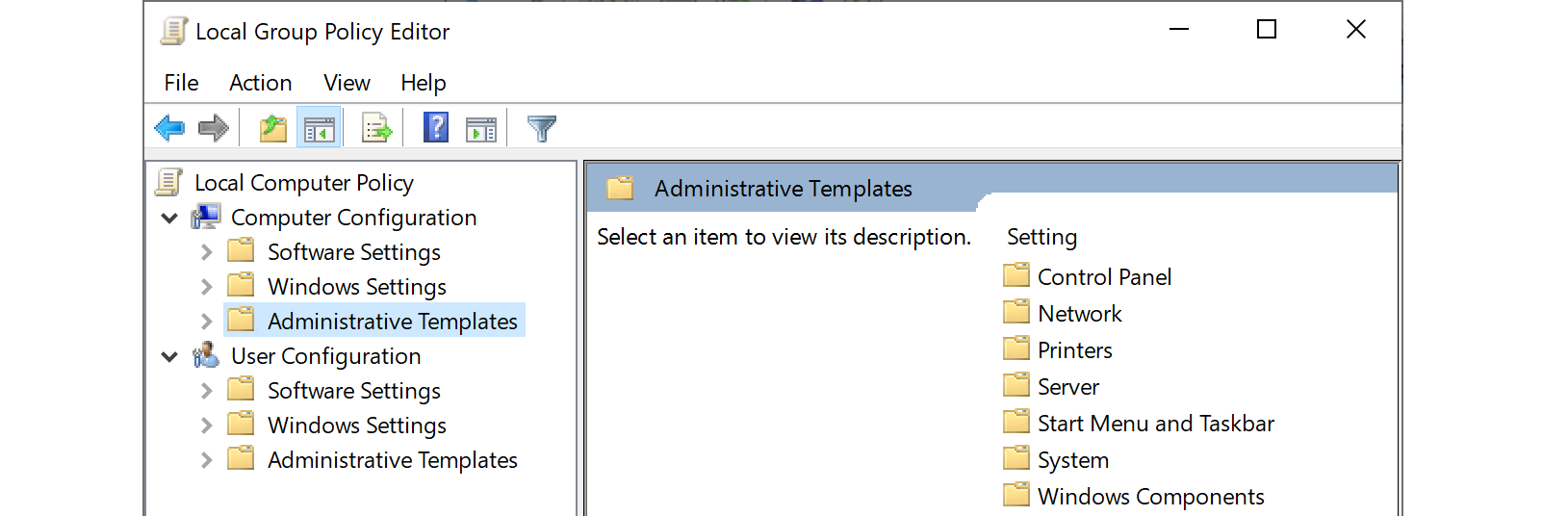

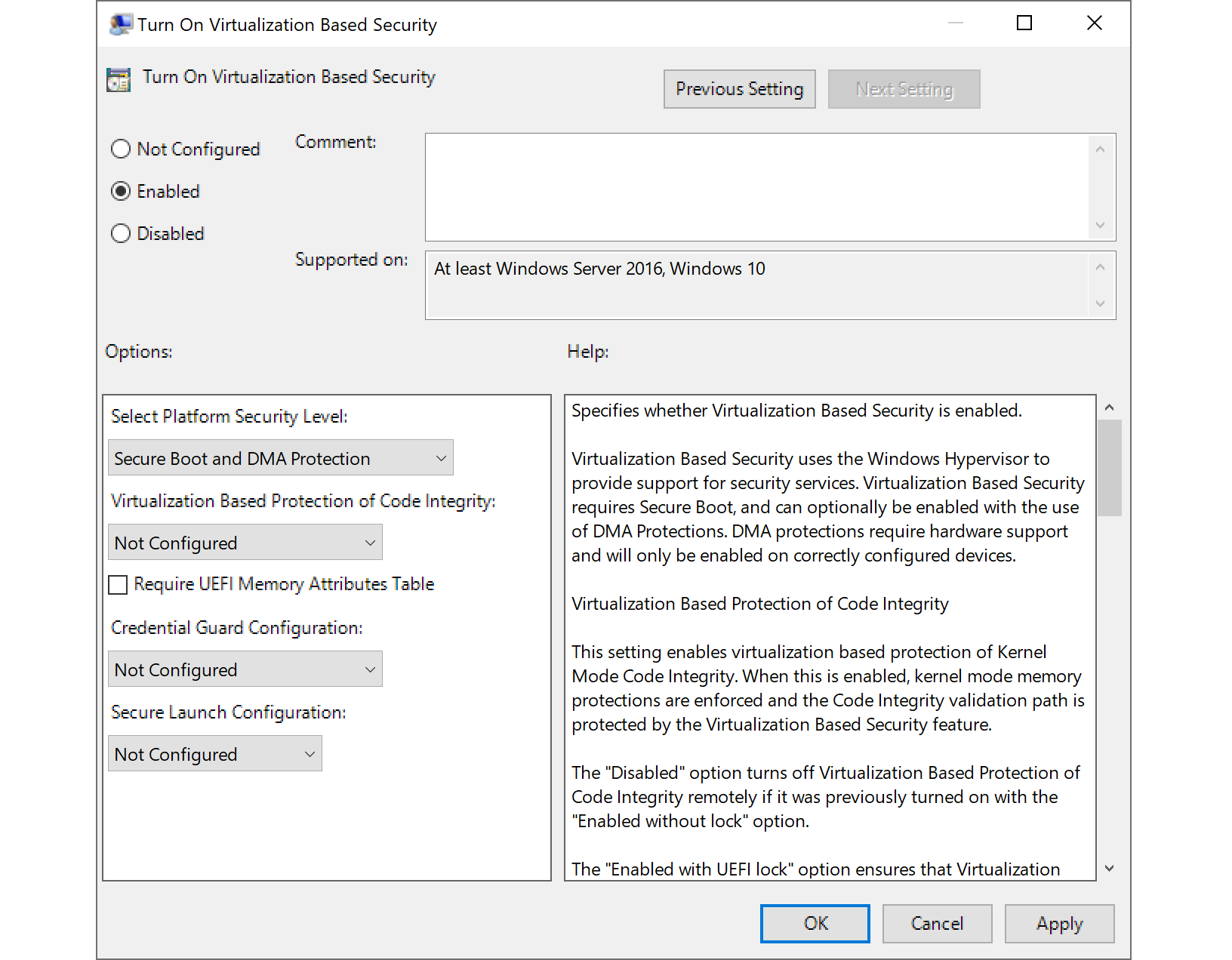

🖥️ Política de grupo local (gpedit.msc)

-

⚙️ Permite configurar seguridad en equipos con o sin dominio.

-

🏢 En entornos de dominio: configuraciones vienen de los GPO en el controlador de dominio.

-

Ejemplos:

-

🔐 Habilitar Credential Guard (protección de credenciales).

-

📊 Configurar auditorías.

-

📦 Aplicar AppLocker.

-

🛡️ Windows Defender

-

🚀 Antivirus integrado (antes antispyware en Windows XP/2003).

-

Incluido desde Windows Vista/Server 2008.

-

🔧 Funciones principales:

-

🕵️ Protección en tiempo real.

-

☁️ Protección en la nube (sube archivos sospechosos).

-

🔒 Protección contra manipulaciones (evita cambios vía registro o PowerShell).

-

📂 Acceso controlado a carpetas (protección anti-ransomware).

-

Ejemplo: verificar estado con PowerShell

Get-MpComputerStatus | findstr "True"

Salida:

AMServiceEnabled : True AntivirusEnabled : True RealTimeProtectionEnabled : True ...

-

🏆 Windows Defender logra buenas tasas de detección comparado con AV comerciales.

-

⚠️ No es infalible → debe formar parte de una estrategia de defensa en profundidad.

✅ Resumen

-

🆔 SID → identifica de forma única usuarios y procesos.

-

📝 SAM + ACL → controlan permisos y acceso.

-

👤 UAC → bloquea ejecución no autorizada.

-

🗂️ Registro → almacena configuraciones críticas.

-

🔄 Run/RunOnce → claves de persistencia de programas.

-

📋 AppLocker → lista blanca de aplicaciones.

-

🖥️ Política de grupo local → configura seguridad granular.

-

🛡️ Windows Defender → protección integrada contra malware y ransomware.